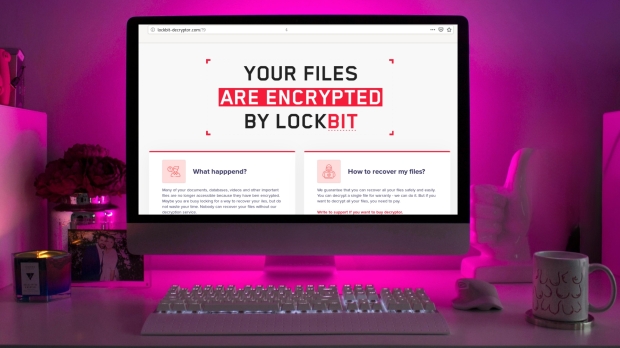

Il ransomware è una forma popolare di malware in cui i file su un dispositivo, server o sistema informatico vengono crittografati e gli autori (spesso un gruppo o un'organizzazione di hacker) chiedono un riscatto per decrittografare i dati. Questo fenomeno è in aumento. Secondo ExpressVPNi pagamenti per ransomware hanno superato 1 miliardo di USD nel 2023, la cifra più alta di sempre. Nell'era dell'intelligenza artificiale generativa, metodi di crittografia sempre più sofisticati vedranno questa cifra crescere ancora di più.

GUARDA LA GALLERIA – 9 IMMAGINI

E poi c'è l'ascesa del Ransomware-as-a-Service (RaaS), che è quasi come un mercato per strumenti e servizi ransomware, alimentato dall'anonimato della criptovaluta, il pagamento preferito dai gruppi ransomware e dagli hacker. La democratizzazione degli attacchi informatici ha aperto le porte a chiunque voglia lanciare un attacco informatico su individui, aziende o enti governativi ignari.

Negli ultimi anni, attacchi ransomware su larga scala hanno preso di mira il settore sanitario, le aziende di sicurezza di rete, gli utenti Windows, gli oleodotti e persino la Costa Rica. Ecco una ripartizione dei più notevoli.

Advertisement

Colonial Pipeline paralizzato dal ransomware (2021)

La Colonial Pipeline, il più grande sistema di condotte di carburante degli Stati Uniti, trasporta fino a 3 milioni di barili al giorno tra il Texas e New York. Il 7 maggio 2021, la rete della Colonial Pipeline è stata violata tramite un account VPN esposto e circa 100 GB di dati sono stati rubati insieme a diversi sistemi informatici infettati.

Considerato un attacco diretto alle infrastrutture critiche, la Casa Bianca ha dichiarato lo stato di emergenza e l'oleodotto è stato chiuso, con conseguenze negative per innumerevoli persone e aziende, comprese le compagnie aeree.

Advertisement

Il gruppo di hacker DarkSide ha portato a termine questo attacco ransomware che ha fatto notizia. Nonostante le agenzie federali siano state rapidamente informate e coinvolte, Colonial Pipeline ha pagato il riscatto di quasi 5 milioni di dollari (75 Bitcoin) per la chiave di decrittazione per riprendere il controllo della sua rete e dei suoi sistemi. Il Dipartimento di Giustizia ha recuperato circa 2,2 milioni di dollari dagli aggressori nei mesi successivi all'attacco.

Il gruppo Lazarus provoca il caos per gli utenti Windows e per il sistema sanitario del Regno Unito (2017)

Questo risale a qualche anno fa e viene spesso chiamato attacco ransomware WannaCry. È stato un attacco in tutto il mondo che ha preso di mira utenti e aziende sfruttando una vulnerabilità di sicurezza di Microsoft Windows che si ritiene sia stata sviluppata dalla National Security Agency (NSA) degli Stati Uniti.

Con oltre 230.000 dispositivi colpiti dall'attacco, si stima che questo cyberattacco abbia causato 4 miliardi di dollari di perdite e danni. Vittime di alto profilo come il sistema sanitario del Regno Unito hanno perso circa 92 milioni di sterline quando sono stati interessati decine di migliaia di appuntamenti e interventi chirurgici.

Come tutti gli attacchi ransomware, i file infetti erano criptati. Portati a termine dal Lazarus Group, gli hacker richiedevano 300 $ in criptovaluta per la chiave di decrittazione, cifra che raddoppiava dopo tre giorni. Se il pagamento non veniva effettuato, i file interessati venivano eliminati.

Ciò che rendeva WannaCry particolarmente sgradevole era la sua capacità di auto-propagarsi. Poteva diffondersi attraverso una rete senza alcun input da parte dell'utente, ed è così che è diventato globale, colpendo varie organizzazioni finanziarie, sanitarie, logistiche e di trasporto.

Il governo del Costa Rica hackerato (2022)

In oltre due mesi, i gruppi ransomware Conti e Hive hanno attaccato le istituzioni pubbliche della Costa Ricatra cui i Ministeri delle Finanze, della Scienza, della Tecnologia, delle Telecomunicazioni, del Lavoro e altri. Gli attacchi iniziali hanno portato a ritardi significativi nei servizi pubblici per il settore finanziario, portando il governo costaricano a dichiarare un'emergenza nazionale.

Advertisement

Con il controllo sui dati finanziari sensibili e sulla documentazione per i cittadini e le aziende del paese, comprese le dichiarazioni dei redditi, il gruppo ransomware Conti ha chiesto 10 milioni di dollari di pagamento. Il gruppo è stato inizialmente in grado di violare e installare malware su un singolo dispositivo con credenziali compromesse, che hanno poi portato al furto di oltre 1 TB di dati. Il governo costaricano ha rifiutato di pagare il riscatto e ha etichettato il gruppo come “terrorista”.

In seguito, Hive Group ha chiesto 5 milioni di dollari USA per ripristinare i dati per il suo successivo attacco al Costa Rican Social Security Fund. Con la perdita di sistemi finanziari critici, si stima che il governo costaricano abbia perso 30 milioni di dollari USA ogni giorno in cui i suoi sistemi venivano compromessi. I governi degli Stati Uniti, Israele, Spagna e il gigante della tecnologia Microsoft sono intervenuti per fornire assistenza e ripristinare i servizi.

Lapsus$ attacca il conglomerato mediatico portoghese Impresa (2022)

Impresa è il più grande conglomerato mediatico del Portogallo, che gestisce importanti quotidiani e stazioni TV a livello nazionale. Nel 2022, il gruppo ransomware Lapsus$ ha attaccato il quotidiano portoghese Expresso, accedendo ai suoi archivi, inviando Tweet dall'account ufficiale del giornale e inviando e-mail di phishing ai suoi abbonati.

Da lì, ha ottenuto l'accesso all'account Amazon Web Services di Impresa, chiedendo alla fine milioni di dollari affinché i dati non venissero divulgati o venduti. Dati che includevano archivi digitali di documenti e video, oltre a informazioni relative ai numerosi dipendenti e clienti di Impresa.

Lapsus$ ha fatto trapelare quella che viene descritta come “una grande quantità di dati sensibili”, tra cui le informazioni personali dei suoi dipendenti, causando danni che si fanno ancora sentire. È interessante notare che, dopo che il pagamento non è stato effettuato, il gruppo ransomware Lapsus$ ha smesso di chiedere denaro. Secondo Micael Pereira, un giornalista senior di Expressola motivazione dell'attacco iniziale resta un mistero.

Advertisement

Vulnerabilità Citrix Bleed sfruttata dal gruppo LockBit (2023)

Grandi aziende e organizzazioni che gestiscono server Citrix con l'exploit di vulnerabilità Citrix Bleed disponibile al pubblico sono state soggette ad attacchi ransomware da parte di LockBit nel 2023, uno dei più grandi gruppi Ransomware-as-a-Service (RaaS). Il lungo elenco di coloro che sono stati colpiti include una delle più grandi banche del mondo, la Commercial Bank of China (ICBC), la società di logistica DP World e uno dei più grandi nomi dell'aviazione, Boeing.

La vulnerabilità Citrix Bleed è una di quelle rare violazioni della sicurezza che è quasi impossibile da rilevare. Sfrutta le richieste HTTP per mantenere aperte le sessioni di server e di rete senza credenziali, bypassando l'autenticazione.

Dopo che la patch per correggere l'exploit è stata distribuita, il gruppo LockBit ha sfruttato i server Citrix accessibili al pubblico che erano ancora vulnerabili. Per la società di logistica DP World, oltre 30.000 container sono rimasti bloccati in Australia a causa di sistemi compromessi. Pagare il riscatto per rilasciare i dati era sul tavolo per tutti i soggetti coinvolti; tuttavia, gli hacker hanno pubblicato i dati di Boeing prima che la società avesse il tempo di pagare.

Il ransomware GandCrab estorce miliardi a imprese e privati (2018-2019)

Gli attori sconosciuti dietro il programma di successo GandCrab Ransomware-as-a-Service (RaaS) non sono mai stati catturati. I responsabili hanno terminato il programma dopo aver guadagnato oltre 2 miliardi di dollari in pagamenti dalle sue varie vittime. GandCrab è considerato uno dei attacchi ransomware di maggior successo poiché era concesso in licenza a più società affiliate che poi conducevano gli attacchi, condividendo i profitti con gli sviluppatori originali.

Come la maggior parte degli attacchi ransomware, si è diffuso principalmente tramite e-mail di phishing ed exploit kit che non richiedono conoscenze avanzate di programmazione o di networking. Una volta infettato un singolo sistema, GandCrab ha crittografato tutti i file con un messaggio sullo schermo che richiedeva un riscatto in criptovaluta per ripristinare i file e il controllo del sistema. Gli attacchi ransomware GandCrab sono stati effettuati in un periodo di 15 mesi, a partire da gennaio 2018, rappresentando fino alla metà del mercato ransomware globale totale.

Advertisement

Conclusione

Il ransomware è un grosso business e alcuni dei gruppi più grandi hanno i propri dipartimenti delle risorse umane e gestiscono programmi di affiliazione di vasta portata con quelli che potremmo definire, in mancanza di un termine migliore, “clienti”. Con i pagamenti per ransomware che hanno superato 1 miliardo di dollari l'anno scorso, privati, governi e aziende non dovrebbero sottovalutare l'importanza della sicurezza informatica nel 2024.

Anche qualcosa di apparentemente semplice come mantenere aggiornati software di sicurezza e altro potrebbe fare la differenza tra avere i dati di un sistema bloccati e tenuti in ostaggio o meno. Gli esperti del settore e gli hacker etici raccomandano alle vittime di evitare di pagare il riscatto poiché non c'è garanzia che i dati verranno ripristinati e ci sono diversi casi in cui i gruppi hanno chiesto un pagamento maggiore per coprire i dati che non vengono trapelati o venduti.

La prevenzione tramite solide pratiche di sicurezza informatica è sempre il metodo migliore per ridurre il rischio di un attacco ransomware. In caso di attacco, dovresti prima isolare il dispositivo interessato, aggiornare le credenziali di sicurezza e segnalarlo alle forze dell'ordine.